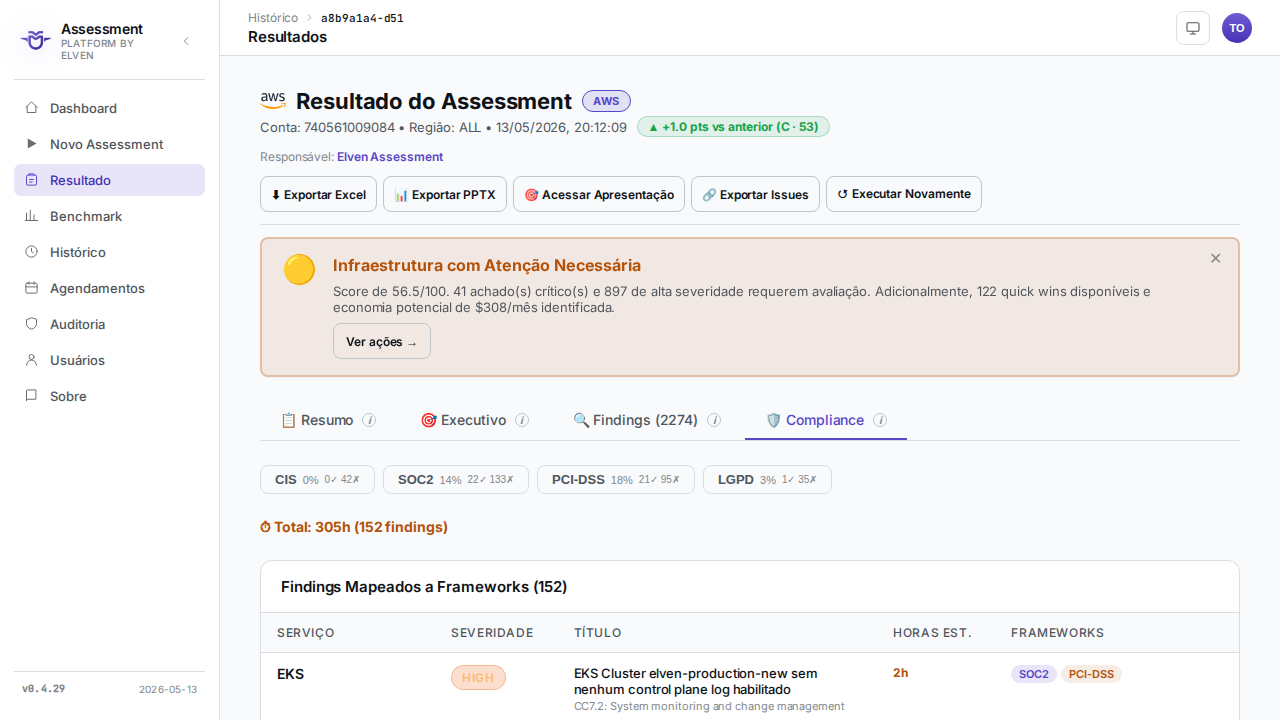

Compliance — Conformidade Regulatória

A aba Compliance mostra como os findings do assessment se mapeiam para controles de frameworks regulatórios. Use esta visão para preparar evidências de auditoria, identificar lacunas de conformidade e priorizar correções com base em obrigações legais ou contratuais.

Frameworks suportados

| Framework | Foco | Quem deve usar |

|---|---|---|

| CIS Benchmarks | Configuração segura de serviços específicos | Equipes de segurança e infraestrutura |

| SOC2 (Trust Services Criteria) | Disponibilidade, confidencialidade, integridade, privacidade | Empresas que prestam serviços a clientes corporativos |

| PCI-DSS v4 | Proteção de dados de cartão de crédito | Empresas que processam, armazenam ou transmitem dados de pagamento |

| LGPD | Proteção de dados pessoais de brasileiros | Todas as empresas que tratam dados pessoais no Brasil |

| OWASP-ASVS | Segurança de aplicações web (código-fonte) | Equipes de desenvolvimento |

Como ler a aba Compliance

Visão por framework

A tela exibe os frameworks disponíveis como cards clicáveis. Cada card mostra:

- Nome do framework

- Score de conformidade — percentual de controles atendidos (ex.: 78%)

- Controles avaliados / total — quantos controles foram verificados

Visão por controle

Ao selecionar um framework, a lista de controles é exibida abaixo. Para cada controle:

| Ícone | Significado |

|---|---|

| Verde | Conforme — nenhum finding relacionado |

| Vermelho | Não conforme — um ou mais findings violam este controle |

| Cinza | Não avaliado — serviço não está no escopo deste assessment |

Clique em um controle não conforme para ver os findings específicos que violam aquele controle.

CIS Benchmarks

O CIS (Center for Internet Security) publica guias de configuração segura para cada serviço de nuvem. A plataforma suporta:

- CIS Amazon Web Services Foundations Benchmark v1.5

- CIS Google Cloud Platform Foundation Benchmark v1.3

- CIS Microsoft Azure Foundations Benchmark v1.5

- CIS Kubernetes Benchmark v1.8

Exemplo de controles CIS AWS:

| Controle | Descrição | Findings mapeados |

|---|---|---|

| 1.4 | Conta root sem acesso programático | IAM root access key |

| 1.10 | MFA habilitado para todos os usuários IAM | MFA não configurado |

| 2.1.1 | S3 com Block Public Access habilitado | S3 público |

| 3.1 | CloudTrail habilitado em todas as regiões | CloudTrail desabilitado |

| 4.1 | Regras de Security Group restritivas | SG port 0.0.0.0/0 |

SOC2

O SOC2 (System and Organization Controls 2) avalia controles de segurança com base nos Trust Services Criteria (TSC):

| Critério | Código | Foco |

|---|---|---|

| Disponibilidade | A1 | Sistemas disponíveis conforme SLA |

| Confidencialidade | C1 | Proteção de informações sensíveis |

| Integridade | PI1 | Processamento completo e preciso |

| Privacidade | P1–P8 | Tratamento de dados pessoais |

| Segurança | CC1–CC9 | Controles gerais de segurança |

SOC2 e auditores externos

Se sua empresa está passando por uma auditoria SOC2 Tipo II, exporte a aba Compliance filtrada para SOC2 e compartilhe com seu auditor como evidência dos controles técnicos implementados. Use o botão Exportar → Excel com o filtro SOC2 ativo.

PCI-DSS

O PCI-DSS (Payment Card Industry Data Security Standard) define 12 requisitos para proteger dados de cartão. Os findings da plataforma são mapeados para os requisitos mais relevantes em infraestrutura de nuvem:

| Requisito | Descrição | Verificações típicas |

|---|---|---|

| Req. 1 | Redes e firewalls | Security Groups, NACLs, VPCs sem isolamento |

| Req. 2 | Senhas e configurações | Credenciais padrão, configurações inseguras |

| Req. 3 | Proteção de dados armazenados | Criptografia em repouso, mascaramento |

| Req. 4 | Transmissão segura | TLS obrigatório, certificados válidos |

| Req. 6 | Sistemas seguros | Patches, vulnerabilidades em dependências |

| Req. 7 | Controle de acesso | IAM, princípio do menor privilégio |

| Req. 8 | Identificação e autenticação | MFA, políticas de senha |

| Req. 10 | Logs e monitoramento | CloudTrail, logs de acesso |

| Req. 11 | Testes de segurança | Análise de vulnerabilidades |

PCI-DSS não é só infraestrutura

A plataforma avalia controles técnicos detectáveis via API. Uma certificação PCI-DSS completa requer também avaliação de processos, documentação e controles físicos que estão fora do escopo do assessment automatizado.

LGPD

A Lei Geral de Proteção de Dados (Lei 13.709/2018) estabelece controles para o tratamento de dados pessoais de pessoas naturais no Brasil. A plataforma mapeia findings para os artigos mais relevantes:

| Artigo | Tema | Verificações |

|---|---|---|

| Art. 46 | Segurança no tratamento | Criptografia, acesso restrito |

| Art. 47 | Medidas de segurança | Logs de acesso, monitoramento |

| Art. 48 | Comunicação de incidentes | Alertas, detecção de anomalias |

| Art. 49 | Segurança desde a concepção | DevSecOps, IaC com segurança |

LGPD e dados pessoais

Os findings LGPD focam em controles de infraestrutura que protegem dados pessoais. A plataforma não acessa os dados em si — avalia apenas se os controles de proteção estão configurados corretamente.

OWASP-ASVS

O OWASP Application Security Verification Standard é aplicado nos assessments de código-fonte e banco de dados. Os findings são mapeados para os 14 capítulos do ASVS:

| Capítulo | Tema | Exemplos de findings |

|---|---|---|

| V1 | Arquitetura | Falta de separação de responsabilidades |

| V2 | Autenticação | Senhas hardcoded, tokens sem expiração |

| V3 | Gestão de sessão | Tokens de sessão sem rotação |

| V5 | Validação de entrada | Falta de sanitização, injection risks |

| V7 | Criptografia | Algoritmos fracos (MD5, SHA1) |

| V8 | Proteção de dados | Dados sensíveis em logs |

| V9 | Comunicação | HTTP sem TLS, certificados inválidos |

| V10 | Código malicioso | Backdoors, eval() com input não sanitizado |

| V11 | Lógica de negócio | Race conditions, TOC/TOU |

| V12 | Arquivos | Upload sem validação de tipo |

| V13 | API | Endpoints sem autenticação |

| V14 | Configuração | Debug mode em produção |

Exportando para auditoria

Para gerar evidências de auditoria:

- Na aba Compliance, selecione o framework desejado.

- Aplique filtros se necessário (ex.: apenas controles não conformes).

- Clique em Exportar → Excel — uma aba "Compliance" será incluída no arquivo com todos os controles, status e findings relacionados.

- Alternativamente, use Exportar → PDF para um relatório formatado por framework.

Relatório de gap de conformidade

Para apresentar a um auditor a evolução ao longo do tempo, execute a funcionalidade de Comparação entre dois assessments e exporte o delta de compliance. Isso mostra quais controles passaram de não conforme para conforme entre os períodos.