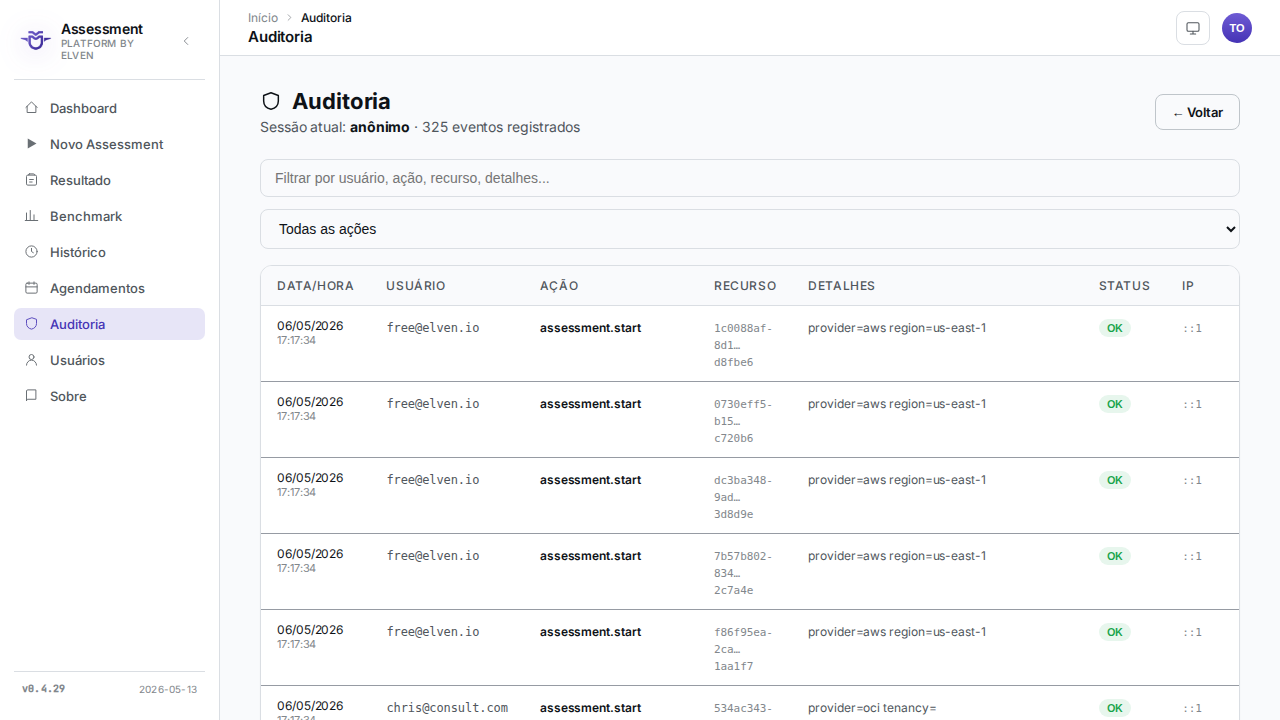

Log de Auditoria

O Log de Auditoria registra todas as ações relevantes realizadas na plataforma, com informações de quem fez o quê, quando e em qual recurso. É uma ferramenta essencial para conformidade, investigação de incidentes e governança da plataforma.

Acesso restrito

O Log de Auditoria é acessível apenas por usuários com papel Admin. Editores e Viewers não têm acesso a esta seção.

Acessando o Log de Auditoria

Na sidebar, clique em Auditoria.

O que é registrado

Autenticação

| Evento | Registrado |

|---|---|

| Login bem-sucedido | Sim — com IP de origem e user agent |

| Falha de login | Sim — com número de tentativas |

| Logout | Sim |

| Seleção de tenant | Sim (modo multi-tenant) |

Assessments

| Evento | Registrado |

|---|---|

| Início de assessment | Sim — com provedor, conta e configurações |

| Conclusão de assessment | Sim — com score e número de findings |

| Falha de assessment | Sim — com motivo da falha |

| Exclusão de assessment | Sim — ação irreversível registrada com destaque |

Agendamentos

| Evento | Registrado |

|---|---|

| Criação de agendamento | Sim — com todas as configurações |

| Edição de agendamento | Sim — com diff das configurações alteradas |

| Pausa/reativação | Sim |

| Exclusão de agendamento | Sim |

| Execução automática (via schedule) | Sim — similar a um início de assessment |

Gerenciamento de usuários

| Evento | Registrado |

|---|---|

| Criação de usuário | Sim |

| Alteração de papel | Sim — com papel anterior e novo |

| Remoção de usuário | Sim |

| Redefinição de senha | Sim — sem registrar a senha |

| Troca de senha pelo próprio usuário | Sim |

Findings e Questionário

| Evento | Registrado |

|---|---|

| Aplicação de Snooze | Sim — com data e motivo |

| Remoção de Snooze | Sim |

| Adição à allowlist | Sim — com motivo registrado |

| Remoção da allowlist | Sim |

| Resposta/edição do questionário | Sim — com usuário e pergunta alterada |

Configurações e administração

| Evento | Registrado |

|---|---|

| Alteração de configurações da plataforma | Sim |

| Configuração de integração (Jira, GitHub) | Sim |

| Adição/remoção de credenciais salvas | Sim — sem registrar as credenciais em si |

Como ler o log

Colunas da tabela

| Coluna | Descrição |

|---|---|

| Data/Hora | Timestamp da ação em UTC (ou no fuso configurado) |

| Usuário | Nome/e-mail de quem realizou a ação |

| Ação | Tipo de evento (ex.: assessment.started, user.created) |

| Recurso | O que foi afetado (ex.: nome do assessment, nome do usuário) |

| IP de origem | Endereço IP da requisição |

| Detalhes | Informações adicionais do evento |

Clicando em uma entrada

Clique em qualquer linha do log para ver os detalhes completos do evento:

- Payload completo da ação

- Headers da requisição HTTP (útil para debugging)

- IP de origem e user agent completo

Filtrando o log

Por tipo de ação

Use o dropdown Tipo de Ação para filtrar por categoria:

- Autenticação — logins, logouts, falhas

- Assessments — início, conclusão, exclusão

- Usuários — criação, alteração, remoção

- Agendamentos — criação, edição, execução

- Configurações — alterações administrativas

Por período

Use o seletor de datas para ver eventos de um intervalo específico:

- Últimas 24 horas

- Últimos 7 dias

- Últimos 30 dias

- Período personalizado

Por busca textual

O campo de busca filtra por usuário, nome do recurso ou detalhes do evento.

Exportando o log de auditoria

Para arquivamento ou análise externa:

- Aplique os filtros desejados.

- Clique em Exportar → CSV ou Exportar → JSON.

- O arquivo exportado contém todas as entradas do período filtrado.

Integração com SIEM

Para ambientes que requerem centralização de logs em um SIEM (Splunk, Elastic SIEM, Microsoft Sentinel), configure o endpoint de webhook de auditoria em Configurações → Auditoria → Webhook de Logs para enviar eventos em tempo real.

Retenção de logs

Por padrão, os logs de auditoria são mantidos por 90 dias. Após esse período, entradas antigas são removidas automaticamente.

Para aumentar o período de retenção:

Conformidade e retenção

Para conformidade com PCI-DSS (Req. 10.7) e SOC2 (CC7.2), logs de auditoria devem ser mantidos por pelo menos 12 meses. Ajuste a variável de retenção conforme sua política de conformidade.

Alertas por comportamentos suspeitos

Monitorar falhas de login

Configure um agendamento para verificar regularmente o log de auditoria em busca de muitas falhas de login do mesmo IP — pode indicar tentativa de força bruta. Use o filtro authentication.failed + período das últimas 24h.

Rastrear exclusões

As exclusões de assessments (assessment.deleted) são irreversíveis. Se sua organização tem políticas de retenção, monitore regularmente este tipo de evento para garantir que dados importantes não estejam sendo excluídos indevidamente.