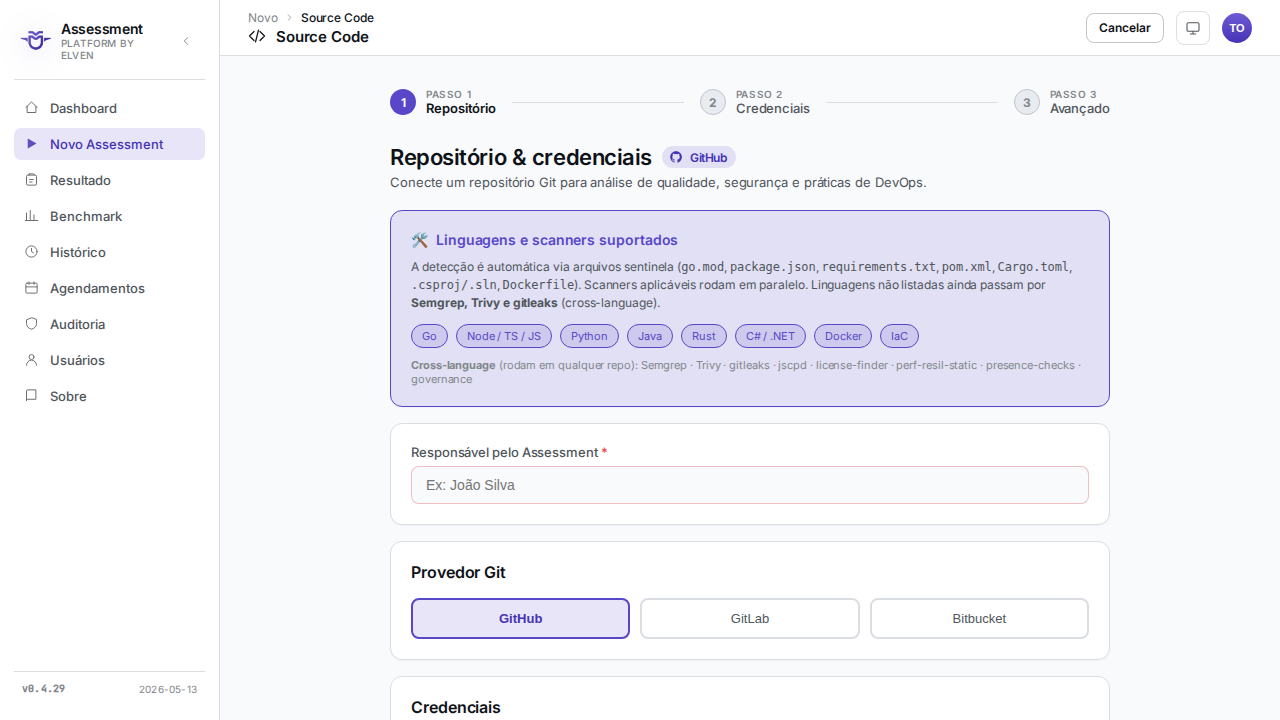

Código-Fonte — Configuração

Este guia mostra passo a passo como configurar e executar um assessment de código-fonte. Ao final, você terá uma análise completa de segurança, qualidade e conformidade do repositório.

Passo 1 — Selecione o provedor Git

- Na sidebar, clique em Novo Assessment.

- Clique no card Código-Fonte.

- Selecione o provedor Git:

Clique no card GitHub.

Clique no card GitLab.

Clique no card Bitbucket.

Passo 2 — Crie e configure o PAT (Personal Access Token)

O Personal Access Token (PAT) permite que a plataforma clone o repositório de forma segura.

GitHub PAT

Criar o token:

- Acesse github.com/settings/tokens.

- Clique em Generate new token → Generate new token (classic).

- Preencha:

- Note:

ElvenAssessment - Expiration: 90 days (recomendado)

- Em Scopes, marque:

repo— acesso a repositórios privados (incluirepo:status,repo:deployment,public_repo)read:org— se quiser avaliar repositórios de organizações

Fine-grained token (mais seguro)

Para repositório específico, use um Fine-grained token em vez do token clássico: 1. Acesse Settings → Developer settings → Personal access tokens → Fine-grained tokens. 2. Selecione o repositório específico em Repository access. 3. Em Permissions, conceda Contents: Read-only e Metadata: Read-only.

- Clique em Generate token e copie o token gerado.

Salve o token agora

O GitHub exibe o token apenas uma vez. Copie antes de fechar a página.

GitLab PAT

Criar o token:

- Acesse o GitLab e vá em User Settings → Access Tokens (canto superior direito → Preferences → Access Tokens).

- Preencha:

- Token name:

ElvenAssessment - Expiration date: defina uma data (ex.: 90 dias)

- Em Scopes, marque:

read_repository— clonar repositórios-

read_api— acessar metadados via API (branches, projetos) -

Clique em Create personal access token e copie o token.

Project Access Token

Para limitar o acesso a um único projeto no GitLab:

1. Acesse o projeto → Settings → Access Tokens.

2. Crie com read_repository + read_api.

Isso é mais seguro que um PAT pessoal pois o acesso fica restrito a um projeto.

Bitbucket App Password

O Bitbucket usa App Passwords em vez de tokens tradicionais.

Criar o App Password:

- Clique no seu avatar → Personal settings → App passwords.

- Clique em Create app password.

- Preencha:

- Label:

ElvenAssessment - Em Permissions, marque:

- Repositories: Read — clonar e ler conteúdo

- Account: Read — metadados da conta

- Clique em Create e copie a senha gerada.

Formato das credenciais Bitbucket

No Bitbucket, você precisa do username (seu nome de usuário Bitbucket, não o e-mail) e do App Password. A plataforma solicitará ambos.

Passo 3 — Informe o repositório e a branch

3.1 — Cole o token no campo correspondente na plataforma.

3.2 — URL do repositório: informe a URL HTTPS do repositório (não SSH):

# GitHub

https://github.com/minhaorg/meu-repositorio

# GitLab

https://gitlab.com/minhaorg/meu-repositorio

# Bitbucket

https://bitbucket.org/minhaorg/meu-repositorio

3.3 — Branch: selecione a branch a ser analisada (padrão: main ou master — detectado automaticamente).

Qual branch analisar?

Para um assessment de segurança/conformidade, recomendamos analisar a branch main (produção). Para análise de qualidade durante o desenvolvimento, analyze a branch da feature ou PR específico.

3.4 — Sub-caminho (opcional): Se o repositório for um monorepo e você quiser analisar apenas um serviço específico, informe o caminho relativo:

Passo 4 — Questionário de Performance e Resiliência

A plataforma usa um modelo de 3 camadas para avaliar Performance e Resiliência:

| Camada | Como funciona |

|---|---|

| 1. Análise estática | Detecta automaticamente padrões no código (ex.: ausência de timeout em chamadas HTTP, N+1 queries) |

| 2. Questionário | Pergunta sobre práticas que não são detectáveis no código (ex.: "há SLO definido e monitorado?") |

| 3. Cross-check | Compara as respostas do questionário com o que foi encontrado no código — alerta se houver contradição |

Após informar o repositório, você verá uma série de perguntas sobre o pilar Performance/Resiliência:

Exemplos de perguntas:

- "O serviço possui circuit breaker implementado para chamadas a serviços externos?"

- "Existe retry com backoff exponencial nas integrações críticas?"

- "O serviço define e respeita timeouts em todas as chamadas HTTP e de banco de dados?"

- "Há SLO (Service Level Objective) definido e monitorado para este serviço?"

Para cada pergunta, selecione Sim, Não ou Parcialmente, e opcionalmente adicione uma observação.

Pule o questionário de P/R

Se não tiver as informações em mãos, clique em Pular para iniciar o assessment sem responder. Você pode responder depois, mas o score de Performance/Resiliência ficará incompleto até lá.

Passo 5 — Inicie o assessment

- Revise as configurações no resumo exibido.

- Dê um nome ao assessment (ex.:

API Backend - main - Mai/2026). - Clique em Iniciar Assessment.

A plataforma:

- Valida o token e acessa o repositório

- Clona o repositório em um sandbox isolado

- Detecta linguagens e ativa os scanners correspondentes

- Executa os 28 scanners em paralelo

- Consolida os resultados e calcula o score por pilar

Tempo de execução

Um repositório de tamanho médio (100k–500k linhas) leva entre 3 e 10 minutos. Repositórios grandes (>1M linhas) podem levar até 30 minutos.

Opções avançadas

AI Insights (opt-in explícito)

No formulário de assessment, há um toggle Habilitar AI Insights. Quando ativado:

- A narrativa executiva é gerada pelo Claude após a análise técnica

- Requer que a

ANTHROPIC_API_KEYesteja configurada na plataforma (ou que o administrador tenha configurado a platform key)

Padrão OFF

Diferente dos assessments de nuvem, a IA é desativada por padrão para código-fonte. Você precisa habilitá-la explicitamente em cada assessment.

Regras Semgrep customizadas

A plataforma inclui um conjunto de regras Semgrep predefinidas pela Elven Works. Para adicionar regras customizadas da sua organização, consulte o administrador sobre como configurar o embed de regras personalizadas na instalação da plataforma.