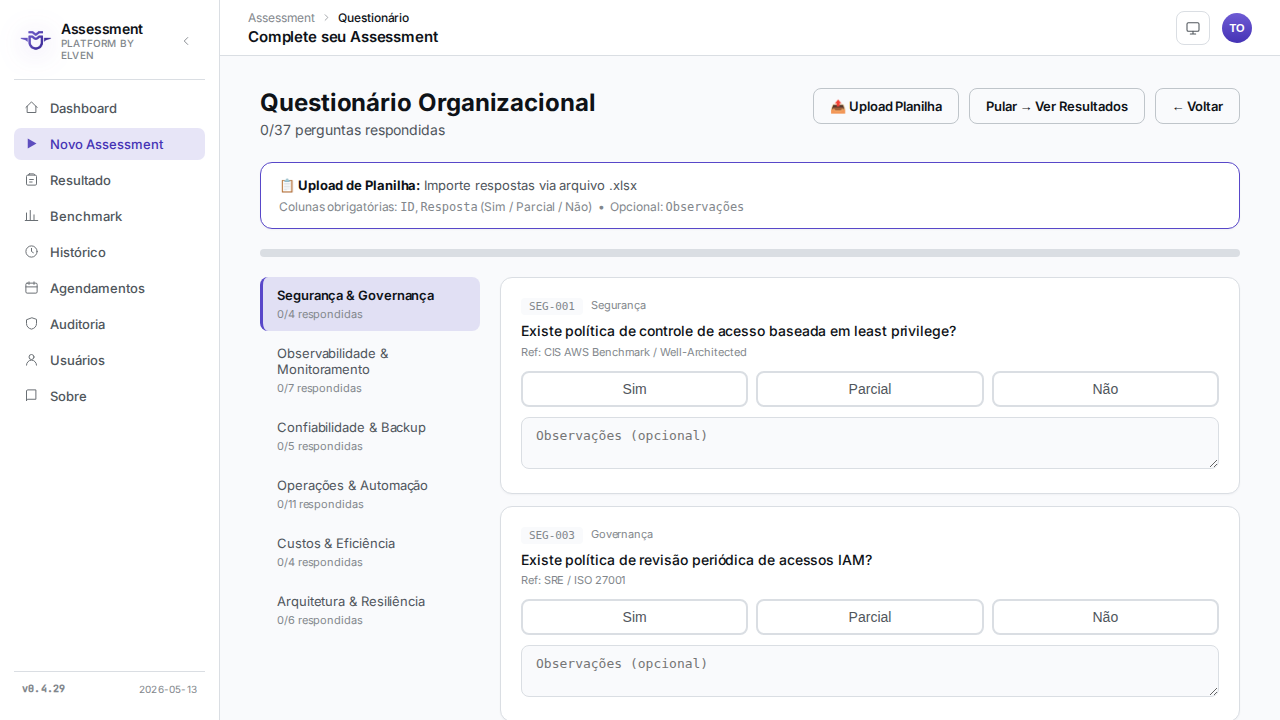

Questionário Organizacional

O Questionário Organizacional complementa a análise técnica automatizada com perguntas sobre controles e processos que não podem ser detectados via API de nuvem ou análise de código. É uma parte fundamental para que o score reflita a realidade completa da postura de segurança da organização.

Por que existe o questionário?

A análise técnica automatizada é excelente para detectar problemas de configuração (ex.: bucket S3 público, porta SSH aberta). No entanto, muitos controles de segurança fundamentais existem como processos e procedimentos — não como configurações técnicas detectáveis.

Exemplos de controles que não podem ser detectados automaticamente:

- "Existe um processo formal de revisão de acessos privilegiados realizado semestralmente?"

- "Todos os novos funcionários recebem treinamento de segurança nos primeiros 30 dias?"

- "Há um plano de resposta a incidentes documentado e testado nos últimos 12 meses?"

- "Os backups são testados regularmente com restore bem-sucedido documentado?"

Sem o questionário, o score estaria incompleto — um ambiente com ótima configuração técnica mas sem processos de governança teria um score artificialmente alto.

Quando preencher o questionário

O questionário é apresentado automaticamente após a conclusão da análise técnica. Você também pode:

- Acessá-lo via botão Questionário na barra do assessment em progresso

- Retornar a um questionário não respondido via Histórico → [Assessment] → Responder Questionário

- Editar respostas já dadas (enquanto o assessment não for arquivado)

Prepare-se antes

O questionário cobre 6 categorias e 36 controles. Para respostas mais precisas, envolva as pessoas certas antes de começar: líder de segurança, gestor de operações, responsável por compliance e um representante de DevOps.

Estrutura do questionário

6 Categorias, 36 Controles

| Categoria | Controles | Foco |

|---|---|---|

| Segurança | 8 | IAM, revisão de acessos, resposta a incidentes, treinamento |

| Confiabilidade | 6 | Backups, DR, testes de restore, SLAs |

| Custo | 5 | FinOps, revisão de custos, políticas de tagging |

| Operações | 7 | Runbooks, post-mortems, on-call, automação |

| DevOps | 6 | CI/CD, code review, segurança no pipeline, GitOps |

| Conformidade | 4 | Políticas documentadas, auditorias, treinamento de LGPD |

Exemplos de perguntas por categoria

- "Existe processo formal de revisão de acessos privilegiados com periodicidade máxima semestral?"

- "Todos os colaboradores com acesso a sistemas críticos passaram por treinamento de segurança nos últimos 12 meses?"

- "Existe um plano de resposta a incidentes de segurança documentado e testado?"

- "Credenciais de serviço são rotacionadas com periodicidade máxima anual?"

- "Backups automatizados são realizados com periodicidade adequada ao RTO/RPO definido?"

- "Existe procedimento documentado e testado de restore de backup?"

- "Há um plano de Disaster Recovery (DR) documentado e testado nos últimos 12 meses?"

- "Os SLAs de disponibilidade são definidos, medidos e reportados?"

- "Existe um processo de revisão mensal de custos de nuvem com responsável definido?"

- "Todos os recursos de produção possuem tags de custo (cost center, projeto, equipe)?"

- "Há políticas de ciclo de vida configuradas para dados frios (S3 Lifecycle, GCS Lifecycle)?"

- "Existe runbook atualizado para os principais incidentes operacionais?"

- "Post-mortems sem culpa são realizados após cada incidente significativo?"

- "Há processo de on-call estruturado com escalação definida?"

- "Mudanças em produção passam por processo formal de aprovação (CAB ou similar)?"

- "Todo código em produção passa por revisão de pelo menos 1 outro desenvolvedor (code review)?"

- "O pipeline de CI/CD inclui análise de segurança (SAST, SCA) automática?"

- "Secrets e credenciais nunca são armazenados em repositórios Git?"

- "Há proteção de branch configurada para impedir push direto na branch principal?"

- "A empresa possui um Encarregado de Proteção de Dados (DPO/ENCARREGADO) conforme LGPD?"

- "Existe mapeamento documentado dos dados pessoais tratados pela organização?"

- "Políticas de segurança da informação são formalmente documentadas e revisadas anualmente?"

Como responder

Opções de resposta

Para cada pergunta, você escolhe entre:

| Resposta | Impacto no score | Quando usar |

|---|---|---|

| Sim | Positivo — contribui para o score | O controle está completamente implementado |

| Parcialmente | Neutro / levemente positivo | O controle existe mas tem lacunas |

| Não | Negativo — reduz o score | O controle não existe ou não está implementado |

Observações

Cada pergunta tem um campo de observações para registrar contexto adicional:

- Documentar nuances (ex.: "Sim — usamos Azure AD Privileged Identity Management para revisão trimestral")

- Registrar exceções planejadas (ex.: "Não por enquanto — implementação planejada para Q3/2026")

- Indicar responsável pelo controle

Navegação entre categorias

Use os botões Anterior e Próxima para navegar entre as 6 categorias. Uma barra de progresso no topo indica quantas categorias foram completadas.

Como as respostas afetam o score

As respostas do questionário são ponderadas por categoria e integradas ao score geral:

- Sim em todos os controles da categoria Segurança → contribuição máxima daquela categoria

- Não em controles críticos (ex.: backup sem teste de restore) → penalidade significativa no score

- Parcialmente → penalidade menor; encoraja melhoria contínua

Peso das categorias

Segurança e Confiabilidade têm peso maior no score final do que Custo. Um ambiente sem plano de DR documentado tem mais impacto no score do que ausência de política de tagging.

Editando respostas

Se precisar corrigir uma resposta após finalizar o questionário:

- Na tela de resultados, clique na aba Org. Assessment.

- Clique em Editar Respostas.

- Navegue até a pergunta que deseja corrigir e altere a resposta.

- Clique em Salvar — o score é recalculado automaticamente.

Edição e histórico

A edição de respostas é registrada no log de auditoria com o usuário que realizou a alteração. O score é recalculado na hora, mas a data do assessment permanece a original.