OCI — Guia de Configuração

O Elven Assessment analisa 38 serviços da Oracle Cloud Infrastructure cobrindo segurança, rede, storage, banco de dados e Kubernetes (OKE). Esta página explica como obter as credenciais necessárias e configurar o assessment.

Credenciais necessárias

A autenticação na OCI usa uma abordagem baseada em API Key com chave RSA. Você precisará de 5 informações:

| Campo | Descrição | Onde encontrar |

|---|---|---|

| Tenancy OCID | Identificador único do seu tenant OCI | Perfil → Tenancy |

| User OCID | Identificador único do usuário de serviço | Identity → Users → [usuário] |

| Fingerprint | Impressão digital da chave API | Identity → Users → [usuário] → API Keys |

| Private Key (PEM) | Conteúdo da chave privada RSA | Gerada por você |

| Region | Região OCI principal (ex.: sa-saopaulo-1) |

Console → Região atual |

Passo a passo para obter as credenciais

Passo 1 — Obtenha o Tenancy OCID

- No OCI Console, clique no ícone de perfil (canto superior direito).

- Clique em Tenancy: [nome do tenant].

- Na página de informações do tenant, copie o valor OCID.

O Tenancy OCID tem o formato:

Passo 2 — Crie um usuário de serviço

Usuário dedicado

Crie um usuário IAM dedicado para o Elven Assessment (ex.: elven-assessment-sa) em vez de usar sua conta pessoal. Isso facilita a auditoria e a revogação de acesso.

- Acesse Identity & Security → Users.

- Clique em Create User.

- Preencha:

- Name:

elven-assessment-sa - Description:

Usuário de serviço para Elven Assessment - Clique em Create.

Passo 3 — Atribua políticas de leitura

Crie uma policy que dê acesso de leitura ao usuário de serviço:

- Acesse Identity & Security → Policies.

- Clique em Create Policy.

- Nome:

ElvenAssessmentReadOnly - Compartimento: raiz (tenancy)

- Em Policy Builder, adicione as seguintes regras:

Allow group ElvenAssessmentGroup to read all-resources in tenancy

Allow group ElvenAssessmentGroup to inspect all-resources in tenancy

Allow group ElvenAssessmentGroup to read audit-events in tenancy

Allow group ElvenAssessmentGroup to read cloud-guard-config in tenancy

Allow group ElvenAssessmentGroup to read cloud-guard-problems in tenancy

Usando grupo

Crie um grupo ElvenAssessmentGroup e adicione o usuário elven-assessment-sa a ele. Isso facilita adicionar ou remover permissões no futuro.

Passo 4 — Gere o par de chaves RSA

Na sua máquina local, gere um par de chaves RSA de 2048 bits (ou 4096 para maior segurança):

# Gerar chave privada

openssl genrsa -out elven_assessment_oci.pem 2048

# Gerar chave pública correspondente

openssl rsa -pubout -in elven_assessment_oci.pem -out elven_assessment_oci_public.pem

# Ver o conteúdo da chave pública (para copiar no OCI Console)

cat elven_assessment_oci_public.pem

Passo 5 — Adicione a chave pública ao usuário OCI

- Acesse Identity & Security → Users → elven-assessment-sa.

- No menu inferior esquerdo, clique em API Keys.

- Clique em Add API Key.

- Selecione Paste Public Key.

- Cole o conteúdo de

elven_assessment_oci_public.pem(incluindo as linhas-----BEGIN PUBLIC KEY-----e-----END PUBLIC KEY-----). - Clique em Add.

- O OCI exibe o Fingerprint da chave — copie este valor.

Passo 6 — Obtenha o User OCID

- Na página do usuário

elven-assessment-sa, copie o OCID exibido no topo.

O User OCID tem o formato:

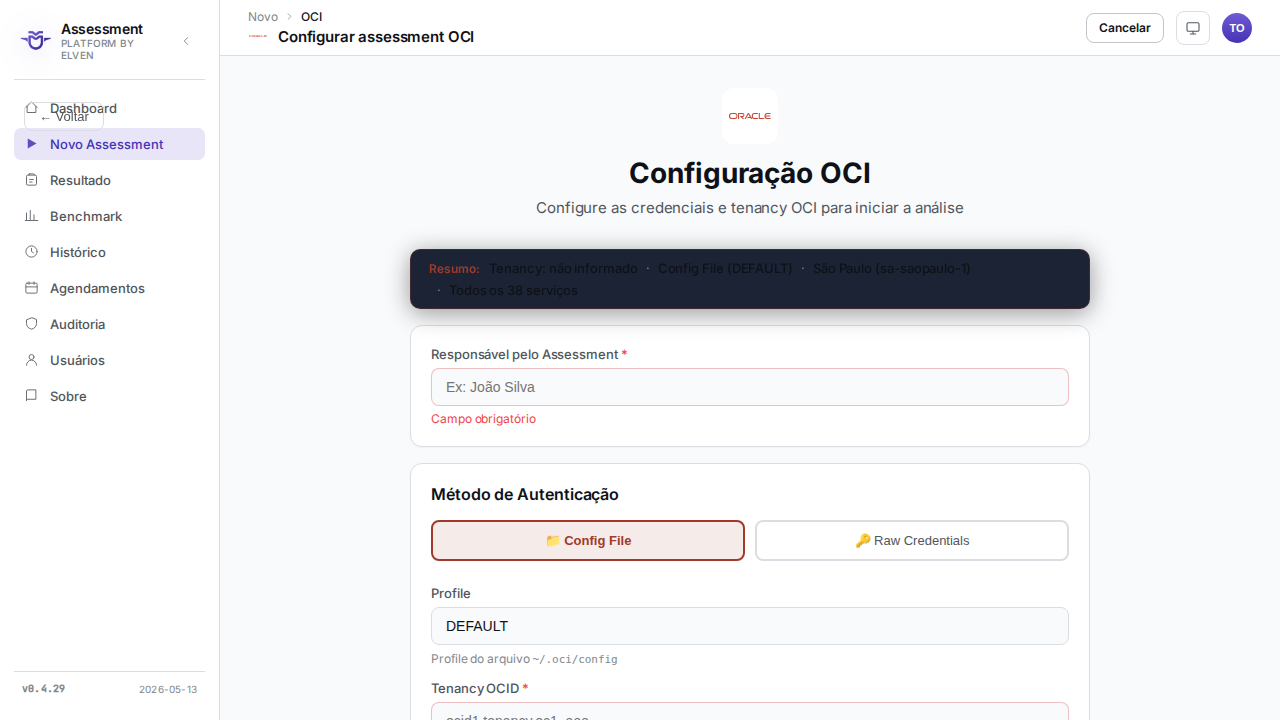

Passo 7 — Preencha as credenciais na plataforma

- No Elven Assessment, acesse Novo Assessment → OCI.

- Preencha os 5 campos:

| Campo | Valor |

|---|---|

| Tenancy OCID | ocid1.tenancy.oc1..aaa... |

| User OCID | ocid1.user.oc1..aaa... |

| Fingerprint | aa:bb:cc:dd:ee:ff:... |

| Private Key | Conteúdo completo de elven_assessment_oci.pem |

| Region | sa-saopaulo-1 (ou sua região principal) |

Seleção de Compartimento

Após validar as credenciais:

- Tenancy (root): Avalia todos os compartimentos. Recomendado para uma visão completa.

- Compartimento específico: Selecione na lista dropdown para limitar o escopo a uma área específica do seu ambiente OCI.

Hierarquia de compartimentos

A OCI organiza recursos em compartimentos aninhados. Se selecionar um compartimento pai, todos os compartimentos filhos também são avaliados.

Regiões suportadas

O assessment pode ser executado em qualquer região OCI. As regiões mais comuns para clientes brasileiros:

| Região | Identificador |

|---|---|

| Brazil East (São Paulo) | sa-saopaulo-1 |

| Brazil Southeast (Vinhedo) | sa-vinhedo-1 |

| US East (Ashburn) | us-ashburn-1 |

| US West (Phoenix) | us-phoenix-1 |

Serviços avaliados

Identidade e Acesso IAM (usuários, grupos, compartimentos, policies, dynamic groups), Federation, MFA

Computação Compute Instances, Dedicated VM Hosts, HPC Cluster Networks, Container Instances, Functions

Contêineres OKE — Oracle Kubernetes Engine (clusters, node pools, Workload Identity, network policies)

Rede VCN, subnets, NSGs, Security Lists, Internet Gateway, NAT Gateway, Service Gateway, Load Balancer, Firewall

Storage Object Storage (visibilidade pública, políticas de retenção, criptografia), Block Volumes, File Storage, Archive Storage

Banco de Dados Autonomous Database, Oracle DB Cloud Service, MySQL HeatWave, NoSQL Database, GoldenGate

Segurança Cloud Guard, Security Zones, Vulnerability Scanning, Bastion, Key Management (Vault), Certificates, Data Safe

Observabilidade Logging, Monitoring, Events, Notifications, Application Performance Monitoring

Governança Cost Management, Quotas, Tag Namespaces, Compartment Policies

OKE Deep-Dive

Quando clusters OKE são detectados, a análise inclui:

- API Endpoint — endpoint público do Kubernetes API server

- Network Policies — namespaces sem isolamento de rede

- Workload Identity — pods usando instance principal (menos seguro)

- Node auto-upgrade — clusters sem política de atualização automática

- RBAC — ClusterRoles com

cluster-admindesnecessariamente amplo - Image Signature — imagens executadas sem verificação de assinatura

Dicas

Rotação de chaves

Chaves API OCI não expiram automaticamente. Implemente um processo de rotação periódica (a cada 90 dias é o recomendado). Crie a nova chave, atualize na plataforma, e só então remova a chave antiga no OCI Console.

Limite de chaves API

Cada usuário OCI suporta no máximo 3 chaves API ativas. Se atingir o limite, remova uma chave não utilizada antes de criar uma nova.

Proteja a chave privada PEM

O arquivo elven_assessment_oci.pem dá acesso total às permissões do usuário de serviço. Nunca o comite em repositórios Git ou compartilhe por e-mail ou chat.