GCP — Guia de Configuração

O Elven Assessment analisa 45 serviços do Google Cloud Platform cobrindo segurança, rede, storage, banco de dados e Kubernetes. Esta página explica como criar as credenciais e configurar o assessment.

Método de autenticação: Service Account (JSON Key)

O GCP usa Service Accounts para autenticação de sistemas externos. Você precisará criar uma Service Account, atribuir os papéis necessários e baixar uma chave JSON.

Passo 1 — Crie uma Service Account

- Acesse o Google Cloud Console.

- No menu lateral, vá em IAM e administrador → Service Accounts.

- Clique em Criar conta de serviço.

- Preencha:

- Nome da conta de serviço:

elven-assessment - ID da conta de serviço: (preenchido automaticamente)

- Descrição:

Service account para avaliação de segurança Elven Assessment - Clique em Criar e continuar.

Passo 2 — Atribua os papéis (roles)

Na etapa "Conceder a esta conta de serviço acesso ao projeto", adicione os seguintes papéis:

| Papel | Motivo |

|---|---|

Viewer (Leitor) |

Acesso de leitura à maioria dos recursos GCP |

Security Reviewer |

Acesso a configurações de segurança |

Cloud Asset Viewer |

Inventário completo de recursos |

Storage Object Viewer |

Configuração de buckets GCS |

Para adicionar múltiplos papéis: 1. Clique em + Adicionar outro papel após cada papel. 2. Pesquise pelo nome do papel no campo de busca.

Usando o gcloud CLI

Se preferir, execute esses comandos no Cloud Shell ou na sua máquina com gcloud configurado:

# Substitua PROJECT_ID pelo ID do seu projeto

PROJECT_ID="meu-projeto-gcp"

SA_EMAIL="elven-assessment@${PROJECT_ID}.iam.gserviceaccount.com"

gcloud iam service-accounts create elven-assessment \

--display-name="Elven Assessment" \

--description="Service account para avaliação de segurança"

for role in roles/viewer roles/iam.securityReviewer roles/cloudasset.viewer roles/storage.objectViewer; do

gcloud projects add-iam-policy-binding "${PROJECT_ID}" \

--member="serviceAccount:${SA_EMAIL}" \

--role="${role}"

done

Clique em Continuar e depois em Concluído.

Passo 3 — Crie e baixe a chave JSON

- Na lista de Service Accounts, clique na conta

elven-assessmentrecém-criada. - Vá na aba Chaves.

- Clique em Adicionar chave → Criar nova chave.

- Selecione o formato JSON.

- Clique em Criar — o arquivo JSON é baixado automaticamente.

Proteja a chave JSON

O arquivo JSON baixado contém a chave privada da Service Account. Ele não pode ser recuperado após ser fechado (você pode criar uma nova chave se perder). Armazene em local seguro e nunca comite no Git.

Passo 4 — Faça upload na plataforma

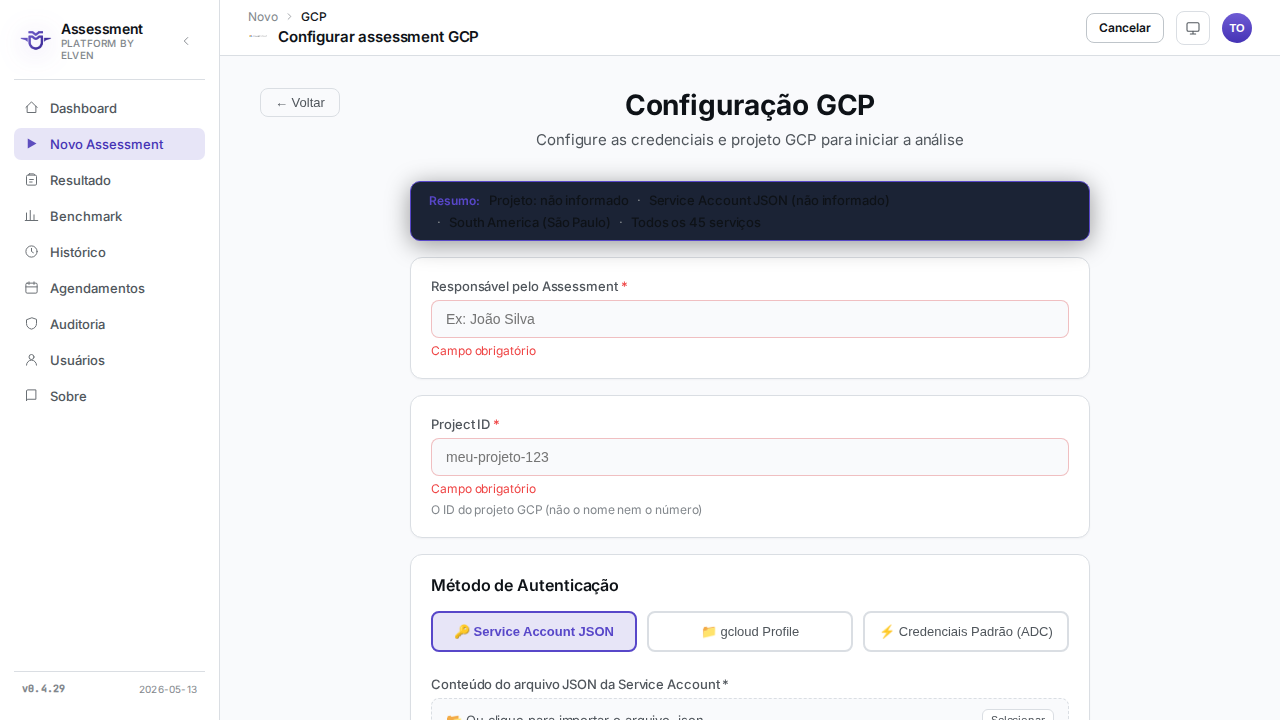

- No Elven Assessment, selecione Novo Assessment → GCP.

- No campo Chave da Service Account (JSON), faça upload do arquivo JSON baixado ou cole o conteúdo diretamente.

- A plataforma valida a chave automaticamente e exibe o e-mail da Service Account confirmando o sucesso.

Seleção de projeto

Após validar a chave, a plataforma lista automaticamente todos os projetos GCP aos quais a Service Account tem acesso.

- Projeto único: selecione o projeto na lista dropdown.

- Múltiplos projetos: você pode executar assessments separados por projeto ou, se a Service Account tiver acesso a múltiplos projetos da mesma organização, selecionar todos.

Organização GCP

Se sua organização usa Google Cloud Organization, considere criar a Service Account no nível da organização e atribuir os papéis em nível organizacional. Isso permite avaliar todos os projetos com uma única Service Account.

APIs necessárias

Certifique-se de que as seguintes APIs estão habilitadas nos projetos que serão avaliados:

gcloud services enable \

cloudresourcemanager.googleapis.com \

iam.googleapis.com \

compute.googleapis.com \

container.googleapis.com \

sqladmin.googleapis.com \

storage.googleapis.com \

cloudasset.googleapis.com \

securitycenter.googleapis.com \

logging.googleapis.com \

monitoring.googleapis.com \

cloudfunctions.googleapis.com \

run.googleapis.com \

artifactregistry.googleapis.com \

dns.googleapis.com \

bigquery.googleapis.com \

pubsub.googleapis.com \

spanner.googleapis.com \

redis.googleapis.com

APIs desabilitadas

Se uma API não estiver habilitada, o assessment ignora os recursos daquele serviço e registra um aviso na página de progresso. O assessment não falha, mas os findings daquele serviço não são gerados.

Serviços avaliados

Identidade e Acesso IAM (usuários, grupos, service accounts, roles, chaves de SA), Workspace SSO

Computação Compute Engine (instâncias, discos, snapshots, firewalls, redes), Cloud Functions, Cloud Run

Contêineres GKE (clusters, node pools, Workload Identity, network policies, RBAC)

Rede VPC, subnets, firewalls, Cloud NAT, Cloud Load Balancing, Cloud DNS, Cloud CDN, Private Google Access

Storage Cloud Storage (ACLs, IAM uniforme, criptografia, versionamento, logging), Filestore, Persistent Disk

Banco de Dados Cloud SQL, Cloud Spanner, Cloud Bigtable, Firestore, Memorystore (Redis)

Segurança Security Command Center, Cloud Armor, Secret Manager, Cloud KMS, Binary Authorization, Artifact Registry

Observabilidade Cloud Logging, Cloud Monitoring, Cloud Trace, Cloud Profiler

Analytics BigQuery, Dataflow, Pub/Sub, Dataproc

DevOps Cloud Build, Artifact Registry, Cloud Deploy, Source Repositories

GKE Deep-Dive (opcional)

Quando clusters GKE são detectados, a análise inclui:

- Workload Identity — pods usando metadata do node diretamente (não recomendado)

- Network Policies — namespaces sem isolamento

- Binary Authorization — imagens não assinadas sendo executadas

- Node Auto-Upgrade — clusters com auto-upgrade desabilitado

- Shielded GKE Nodes — nodes sem Secure Boot e vTPM

- Private Cluster — clusters com endpoint público do control plane

- RBAC — ClusterRoleBindings com permissões excessivas

Dicas

Rotação de chaves

Chaves JSON de Service Account devem ser rotacionadas periodicamente. Recomendamos criar uma nova chave a cada 90 dias e revogar a anterior.

Quotas de API

Em projetos com muitos recursos (centenas de instâncias, buckets, etc.), o assessment pode atingir quotas de API do GCP. Se isso ocorrer, o assessment tentará novamente com backoff exponencial. Em casos raros, pode ser necessário solicitar aumento de quota no GCP Console.